安全->XSS

引言

平时工做中常接触到XSS、CSRF、SQL注入等等这些安全领域的知识。接下来准备重温整理一些概念,以便加深本身的理解,经过结合具体的实例(基于node应用)。node

XSS概念

译为跨站脚本攻击,具体是指攻击者在Web页面里插入恶意Script脚本,当用户浏览该网页时,Script代码会被执行,从而进行恶意攻击。浏览器

XSS分类

反射型

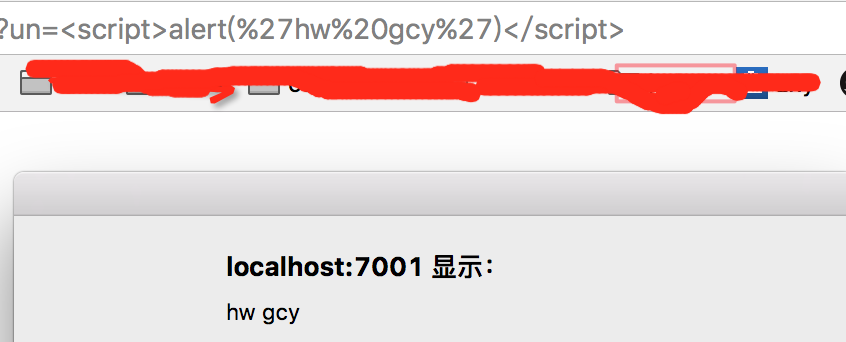

反射型又被称做非持久型XSS, 是指把用户输入的数据 '反射' 给浏览器,经过诱使用户点击恶意连接的方式。安全

href : xss?un='<script>alert('hw gcy')</script>'cookie

<%- un %>

存储型

存储型XSS又被称为持久型(存储型)XSS,相对上一种较危险。例以下面示例在文章评论中输入非法内容xss

<input type="text" name="content" value="<script>alert('hw gcy')</script>"/>

DOM型

输入连接同反射型同样,效果看起来也同样,之因此单独划分做为一个分类,是由于其造成缘由特别,且是经过修改页面DOM节点造成的XSS。网站

<script>

let href=document.URL;

let index=document.URL.indexOf('un=')+4;

document.write(decode(href.substring(index)));

</script>

XSS的危害

- cookie劫持,冒充登陆

- 改变网页内容

- URL跳转,恶意导航(遇到屡次)

- XSS Worm

- and so on

针对以上危害,除第四种外,其它见名知意。在次特此剖析下XSS Worm.spa

XSS Worm

译为XSS蠕虫,通常发生在用户交互行为的页面中,好比留言,站内信等等。影响力和破坏力巨大,由于其传染力极强。

通常其本质基于存储型,且攻击者须要熟悉攻击目标网站的业务,功能接口才能实现。3d

历史上的XSS Worm情景,根据提供的关键词search , 结合定义看一遍就能理解code

- 2005年 MySpace.com(社区网站)被攻击

- 2007年 百度空间

XSS预防

- 关键cookie字段设置httpOnly

- 输入检查,特殊字符 < > / &等,对其进行转义后存储

相关文章

- 1. Web安全-XSS

- 2. Web安全XSS

- 3. XSS安全处理

- 4. 网络安全-XSS

- 5. web安全之XSS

- 6. 【前端安全】xss

- 7. 网络安全—xss

- 8. 前端安全 - XSS

- 9. Web安全公开课-XSS-XSS进阶

- 10. 【web安全】浅谈web安全之XSS

- 更多相关文章...

- • ASP.NET MVC - 安全 - ASP.NET 教程

- • C# 不安全代码 - C#教程

- • Composer 安装与使用

- • Tomcat学习笔记(史上最全tomcat学习笔记)

相关标签/搜索

每日一句

-

每一个你不满意的现在,都有一个你没有努力的曾经。

最新文章

- 1. vs2019运行opencv图片显示代码时,窗口乱码

- 2. app自动化 - 元素定位不到?别慌,看完你就能解决

- 3. 在Win8下用cisco ××× Client连接时报Reason 422错误的解决方法

- 4. eclipse快速补全代码

- 5. Eclipse中Java/Html/Css/Jsp/JavaScript等代码的格式化

- 6. idea+spring boot +mabitys(wanglezapin)+mysql (1)

- 7. 勒索病毒发生变种 新文件名将带有“.UIWIX”后缀

- 8. 【原创】Python 源文件编码解读

- 9. iOS9企业部署分发问题深入了解与解决

- 10. 安装pytorch报错CondaHTTPError:******

欢迎关注本站公众号,获取更多信息

相关文章

- 1. Web安全-XSS

- 2. Web安全XSS

- 3. XSS安全处理

- 4. 网络安全-XSS

- 5. web安全之XSS

- 6. 【前端安全】xss

- 7. 网络安全—xss

- 8. 前端安全 - XSS

- 9. Web安全公开课-XSS-XSS进阶

- 10. 【web安全】浅谈web安全之XSS