SKF密码设备研究

SKF密码设备研究

密码设备

mToken GM3000 国密身份认证锁是龙脉科技自主研发设计支持国密算法、彻底遵守国家密码管理局颁布的《智能IC卡及智能密码钥匙密码应用接口规范》要求设计的USB Key,采用国产高性能智能卡芯片,内置SSF3三、SM一、SM二、SM三、SM4等国产算法,支持高速数据国密算法加解密,提供CSP以及PKCS11和国密接口,彻底符合国家密码管理局关于“密钥不落地”的技术规范要求,是电子政务、电子军务、CA厂商首选的USB Key产品。html

适用范围:主要是用做基于公钥体系PKI的数字证书和私钥的安全载体。linux

使用目的:学习使用key导入数字证书等功能算法

SKF密码设备

SKF密码设备使用的是SKF接口,SKF接口是国密标准中智能密码钥匙的C语言应用开发接口标准,目前不少国内密码密码设备厂商都为其产品提供了SKF接口的开发包。开发者能够经过统一的SKF接口开发密码应用,访问来自不一样设备供应商的USB-Key、TF卡、智能卡等不一样形态的密码设备,而无需和某一个设备供应商的专属设备或专属接口绑定。api

GmSSL项目从2.0版本开始,以Engine的方式增长了对SKF设备的完善支持。GmSSL经过在libcrypto密码库中引入SKF框架,实现了对不一样厂商SKF设备的支持。经过将SKF接口封装为SKF Engine,使得上层应用和SSL库能够直接经过EVP接口动态调用不一样SKF设备。安全

GmSSL经过ENGINE机制支持密码硬件。鉴于《智能IC卡及智能密码钥匙密码应用接口规范》标准中公布了访问国密硬件的C语言API (下面简称SKF API),GmSSL经过ENGINE机制访问支持国密SKF API的国产密码硬件。一个SKF API设备中能够包含一个或多个应用(Application),每一个应用能够包含一个获多个容器(Container),每一个容器中能够存放两对分别用于加密和签名的密钥对,以及两个相应的证书或证书链。每个容器只能为ECC或RSA一种类型,一个容器中不能混用ECC密钥和RSA密钥。app

SKF密码设备管理

经过gmssl命令行工具的skf命令能够访问和管理SKF设备,经过gmssl的pkey、pkeyutl和req等命令及SKF引擎能够密码计算、公钥导出、证书生成等功能。我按照文章http://gmssl.org/docs/skf.html所介绍的方法,对mToken GM3000在Linux下进行管理,须要在Linux下先安装mToken GM3000的驱动程序。框架

dpkg -i LM-mPluginV4-V4.0.0.0.amd64.deb 命令用来安装插件

插件安装成功后,要想进行设备管理,须要得到由厂商提供的针对该类型设备的动态库,这个动态库一般随厂商的开发SDK提供,在Linux操做系统中以so为扩展名,在skf命令中,经过参数-lib指定厂商的SKF动态库。刚开始我并无找到厂商提供的动态库,在网页中的命令以下:dom

$ ln -s /path/to/vendors/skf/libSKF.so ./libskf.so

$ gmssl skf -lib ./libskf.so -vendor wisec -listdevs

Device 0 : /media/guanzhi/99E1-9854

其中,-lib参数用来指定厂商的SKF动态库,在提供的中间件文件夹中mToken-GM3000中的skf\api\linux\x86,最后找到了该动态库名为libgm3000.1.0.so。因此对该动态库进行重命名,用./libskf.so命名。工具

查看skf的相关命令gmssl skf -help性能

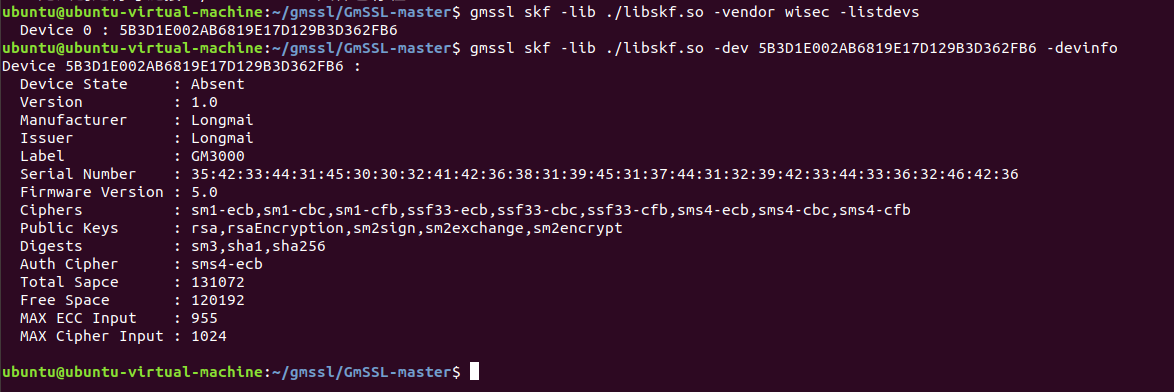

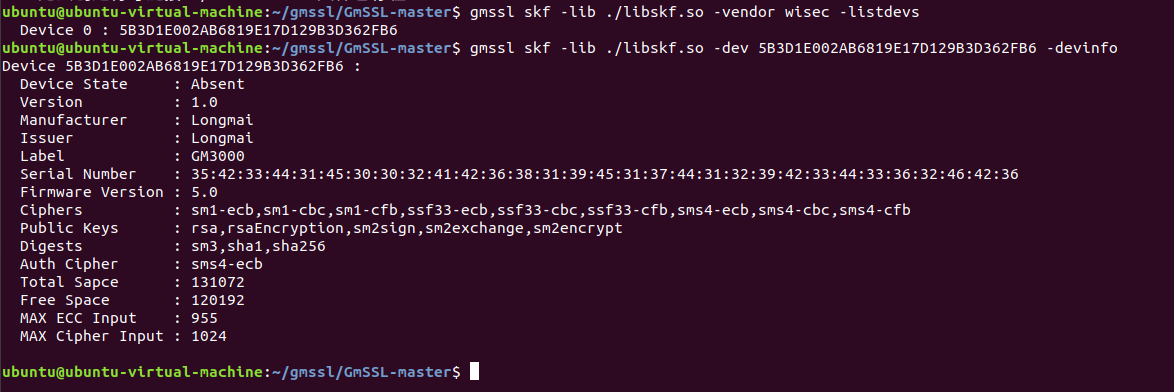

后来发现可使用skf命令查看设备信息等功能

gmssl skf -lib ./libskf.so -vendor wisec -listdevs  gmssl skf -lib ./libskf.so -dev $设备名称 -devinfo

进行应用管理的时候包含建立应用、枚举应用、删除应用。首先,咱们能够经过-listapps指令枚举指定设备中的应用,普通用户在拿到设备时,可能已经有预先设备好的应用。

gmssl skf -lib ./libskf.so -dev $DEV -authkey $AUTHKEY -listapps

在文档中看到设备认证的流程:

gmssl skf -lib ./libskf.so -dev $DEV -authkey $AUTHKEY -listapps

使用命令查看设备的应用时,出现错误

秘钥容器管理

SKF设备中以密钥容器的方式管理私钥,一个应用中能够创建多个密钥容器,每一个密钥容器中能够装载同类型的2对公私钥对,其中一个为签名密钥对,一个为加解密或密钥交换密钥对。签名密钥对只能在SKF设备内部生成而没法由外部导入,而加解密或密钥交换密钥只能从外部导入而没法在设备内部生成。在完成密钥生成或导入后,密钥对中只有公钥能够导出,私钥是没法导出的。密钥容器还支持证书的存储,一个密钥容器中能够存储两个证书或两条证书链,分别对应两个密钥对。

证书生成

用户秘钥及证书生成过程以下:

mkdir demoCA cd demoCA mkdir certs crl newcerts private touch index.txt od -vAn -N4 -tx1 < /dev/urandom |tr -d ' ' > serial echo "good" >> testPage.txt gmssl sm2 -genkey -out private/cakeyGM.pem

生成SM2自签证书做为根CA

gmssl req -new -x509 -key private/cakeyGM.pem -out cacertGM.crt

生成用户SM2密钥对

cd .. gmssl sm2 -genkey -out wzz.com.key

生成证书请求

gmssl req -new -key wzz.com.key -out wzz.com.csr

利用CA进行签名

sudo gmssl ca -in wzz.com.csr -out wzz.com.crt -cert demoCA/cacertGM.crt -keyfile demoCA/private/cakeyGM.pem

验签

gmssl verify -verbose -x509_strict -CAfile demoCA/cacertGM.crt wzz.com.crt

生成PKCS12格式的证书文件

cd demoCA sudo gmssl pkcs12 -export -in cacertGM.crt -inkey private/cakeyGM.pem -out wzzRootCA.p12

导入证书

登陆管理工具

导入证书,选择刚刚在Linux下生成的证书

能够导入PCKS12格式的证书

最后能够实现安装证书

- 1. SKF密码设备研究

- 2. 研究:移动设备设计

- 3. HID设备的研究总结

- 4. Mimikatz获取系统密码***研究

- 5. 加密算法的研究与优惠券SN码的设计

- 6. Junos设备密码恢复

- 7. RSA私钥加密研究

- 8. java加密算法研究

- 9. 研究生-生涯准备

- 10. 2.研究设计

- 更多相关文章...

- • 移动设备 统计 - 浏览器信息

- • 计算机网络由哪些硬件设备组成? - TCP/IP教程

- • IntelliJ IDEA代码格式化设置

- • Scala 中文乱码解决

-

每一个你不满意的现在,都有一个你没有努力的曾经。

- 1. SKF密码设备研究

- 2. 研究:移动设备设计

- 3. HID设备的研究总结

- 4. Mimikatz获取系统密码***研究

- 5. 加密算法的研究与优惠券SN码的设计

- 6. Junos设备密码恢复

- 7. RSA私钥加密研究

- 8. java加密算法研究

- 9. 研究生-生涯准备

- 10. 2.研究设计